第6章:设备迁移方案

🎯 本章目标

学完这一章,你将理解:

– 为什么需要设备迁移

– 迁移包的结构和内容

– 安全迁移的完整流程

预计学习时间: 20分钟

6.1 什么是设备迁移?

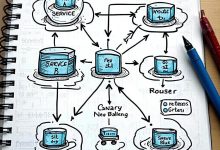

场景:从公有云搬到私有云

假设客户原本使用你的公有云服务,现在要切换到私有化部署:

迁移前:

[机器人1] ─┐

[机器人2] ─┼→ [公有云平台](厂商的服务器)

[机器人3] ─┘

迁移后:

[机器人1] ─┐

[机器人2] ─┼→ [私有云平台](客户自己的服务器)

[机器人3] ─┘

问题: 如何让机器人从连接公有云,改为连接私有云?

生活类比

就像手机换运营商:

原来:手机 → 移动公司

现在:手机 → 联通公司

需要做什么?

1. 从移动公司导出你的号码信息

2. 把信息导入联通公司

3. 手机更新配置,连接联通网络

6.2 迁移的核心挑战

挑战1:设备身份延续

问题:设备在公有云有身份信息,如何转移到私有云?

公有云的设备信息:

├── 设备ID:DEVICE-001

├── 序列号:CLN-2024-00001

├── 密钥:KEY-PUBLIC-001

└── 历史数据:清扫记录、地图等

需要完整迁移到私有云 ✅

挑战2:安全传输

问题:如何安全地把设备信息从公有云传到私有云?

风险:

├── 传输过程被窃听 → 密钥泄露

├── 迁移包被篡改 → 假冒设备

└── 迁移包被复制 → 设备被盗用

挑战3:无缝切换

问题:如何让设备平滑切换,不影响业务?

理想流程:

今天:设备连接公有云,正常工作

明天:设备连接私有云,继续工作

└── 客户无感知,业务不中断 ✅

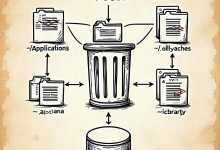

6.3 迁移包的结构

什么是迁移包?

迁移包 = 一个加密的文件,包含设备迁移所需的所有信息

迁移包的完整结构

迁移包(Migration Package)

├── 📋 包元数据

│ ├── 版本号:2.0

│ ├── 创建时间:2024-12-01

│ ├── 过期时间:2024-12-08(7天有效期)

│ ├── 包ID:PKG-2024-001

│ └── 设备数量:100台

│

├── 👤 客户信息

│ ├── 客户ID:CUST-2024-001

│ ├── 客户名称:某某清洁公司

│ └── 目标平台:私有云

│

├── 🤖 设备清单(核心部分)

│ ├── 设备1

│ │ ├── 设备ID:DEVICE-001

│ │ ├── 序列号:CLN-2024-00001

│ │ ├── 设备信息(加密)

│ │ ├── 当前密钥(加密)

│ │ └── 迁移令牌(一次性)

│ │

│ ├── 设备2

│ │ └── ...

│ │

│ └── 设备100

│ └── ...

│

├── 🔑 迁移密钥

│ ├── 传输密钥(用于加密迁移包)

│ └── 验证密钥(用于验证完整性)

│

└── 🔒 安全签名

├── 签名算法:RSA-SHA256

├── 签名值

└── 签名者:公有云平台

关键字段详解

1. 迁移令牌(Migration Token)

作用: 一次性密码,用于设备激活

migration_token = {

"token_id": "TOKEN-2024-001",

"device_id": "DEVICE-001",

"valid_from": "2024-12-01 00:00:00",

"valid_until": "2024-12-31 23:59:59", # 30天有效期

"usage_count": 0, # 使用次数

"max_usage": 1, # 最多使用1次

"encrypted_value": "..." # 加密的令牌值

}

特点:

– 只能使用一次

– 有时间限制

– 使用后立即失效

类比: 就像快递的取件码,用一次就作废

2. 传输密钥(Transport Key)

作用: 加密迁移包,防止传输过程被窃听

# 公有云生成传输密钥

transport_key = generate_random_key(256) # 256位

# 用传输密钥加密设备信息

encrypted_device_info = encrypt(device_info, transport_key)

# 把传输密钥用客户的公钥加密

encrypted_transport_key = encrypt(transport_key, customer_public_key)

流程:

公有云:生成传输密钥 → 加密设备信息 → 用客户公钥加密传输密钥

↓

私有云:用客户私钥解密传输密钥 → 用传输密钥解密设备信息

6.4 安全迁移流程

完整流程图

[阶段1:导出准备](公有云)

运维人员 → 公有云:请求导出设备列表

公有云:验证操作权限

公有云:生成迁移密钥对

公有云:创建设备迁移包

公有云:加密 + 签名

公有云 → 运维人员:返回加密迁移包

↓

[阶段2:安全传输]

运维人员:下载迁移包到U盘

运维人员:物理传输到客户现场

运维人员:上传迁移包到私有云

↓

[阶段3:导入验证](私有云)

私有云:验证包签名

私有云:检查包是否过期

私有云:解密迁移包

私有云:验证设备数量是否符合License

私有云:导入设备信息

私有云:生成新的认证凭证

↓

[阶段4:设备切换]

设备 → 私有云:请求迁移激活

私有云 → 设备:发送迁移挑战

设备:用迁移令牌签名

设备 → 私有云:返回签名响应

私有云:验证签名

私有云 → 设备:下发新配置

设备:更新连接配置

设备 → 私有云:确认迁移完成

阶段1:导出准备(代码示例)

def create_migration_package(devices, customer_info):

"""

创建设备迁移包

"""

# 1. 生成传输密钥

transport_key = generate_random_key(256)

# 2. 准备设备清单

device_list = []

for device in devices:

# 为每个设备生成迁移令牌

migration_token = generate_migration_token(device["id"])

device_entry = {

"device_id": device["id"],

"serial_number": device["serial"],

"device_info": encrypt(device["info"], transport_key),

"current_keys": encrypt(device["keys"], transport_key),

"migration_token": migration_token,

"validity": {

"valid_from": current_time(),

"valid_until": current_time() + 30 * 86400 # 30天

}

}

device_list.append(device_entry)

# 3. 组装迁移包

package = {

"metadata": {

"version": "2.0",

"created_at": current_time(),

"expires_at": current_time() + 7 * 86400, # 7天过期

"package_id": generate_uuid(),

"device_count": len(devices)

},

"customer": {

"customer_id": customer_info["id"],

"customer_name": customer_info["name"],

"target_platform": "PRIVATE_CLOUD"

},

"devices": device_list,

"migration_keys": {

"transport_key": encrypt(transport_key, customer_info["public_key"]),

"verification_key": generate_verification_key()

}

}

# 4. 签名整个包

package["signature"] = sign_package(package, private_key)

return package

阶段3:导入验证(代码示例)

def import_migration_package(package_file, customer_private_key):

"""

导入迁移包到私有云

"""

# 1. 加载迁移包

package = load_package(package_file)

# 2. 验证签名

if not verify_package_signature(package):

raise Exception("迁移包签名验证失败,可能被篡改")

# 3. 检查是否过期

if current_time() > package["metadata"]["expires_at"]:

raise Exception("迁移包已过期")

# 4. 解密传输密钥

encrypted_transport_key = package["migration_keys"]["transport_key"]

transport_key = decrypt(encrypted_transport_key, customer_private_key)

# 5. 验证设备数量

license = load_license()

if package["metadata"]["device_count"] > license["max_robots"]:

raise Exception(f"设备数量超过License限制")

# 6. 导入每个设备

imported_devices = []

for device_entry in package["devices"]:

# 解密设备信息

device_info = decrypt(device_entry["device_info"], transport_key)

device_keys = decrypt(device_entry["current_keys"], transport_key)

# 生成本地认证凭证

local_credentials = generate_local_credentials(device_info)

# 保存到数据库

save_device(

device_id=device_entry["device_id"],

info=device_info,

keys=device_keys,

credentials=local_credentials,

migration_token=device_entry["migration_token"]

)

imported_devices.append(device_entry["device_id"])

return {

"success": True,

"imported_count": len(imported_devices),

"devices": imported_devices

}

阶段4:设备切换(代码示例)

def activate_device_migration(device_id, migration_request):

"""

激活设备迁移

"""

# 1. 查找设备的迁移令牌

migration_token = get_migration_token(device_id)

if not migration_token:

return False, "设备未找到或未导入"

# 2. 检查令牌是否有效

if migration_token["usage_count"] >= migration_token["max_usage"]:

return False, "迁移令牌已使用"

if current_time() > migration_token["valid_until"]:

return False, "迁移令牌已过期"

# 3. 发送迁移挑战

challenge = generate_random_challenge()

# 4. 验证设备响应

device_signature = migration_request["signature"]

is_valid = verify_signature(

data=challenge,

signature=device_signature,

token=migration_token["encrypted_value"]

)

if not is_valid:

return False, "迁移令牌验证失败"

# 5. 标记令牌已使用

mark_token_used(migration_token["token_id"])

# 6. 下发新配置

new_config = {

"platform_url": "https://private-cloud.customer.com",

"device_certificate": generate_device_certificate(device_id),

"connection_params": get_connection_params()

}

send_config_to_device(device_id, new_config)

# 7. 记录迁移完成

log_migration_completed(device_id)

return True, "迁移激活成功"

6.5 迁移安全机制

安全机制1:多层加密

设备信息

↓ 第1层:用传输密钥加密

加密的设备信息

↓ 第2层:传输密钥用客户公钥加密

双重加密的迁移包

↓ 第3层:整个包用私钥签名

最终迁移包(加密+签名)

好处:

– 即使迁移包被截获,也无法解密

– 只有拥有客户私钥的人才能解密

安全机制2:一次性令牌

迁移令牌特性:

├── 只能使用1次

├── 有效期30天

├── 使用后立即失效

└── 无法重放攻击

防止的攻击:

攻击者截获迁移令牌 → 尝试重复使用

系统检测:令牌已使用 → 拒绝 ❌

安全机制3:时间窗口限制

迁移包有效期:7天

迁移令牌有效期:30天

逻辑:

├── 迁移包必须在7天内导入

├── 设备必须在30天内激活

└── 超时自动失效

防止的风险:

迁移包被盗 → 但已经过期 → 无法使用 ✅

6.6 迁移失败处理

常见失败场景

| 失败场景 | 原因 | 处理方式 |

|---|---|---|

| 签名验证失败 | 迁移包被篡改 | 拒绝导入,联系厂商 |

| 迁移包过期 | 超过7天有效期 | 重新生成迁移包 |

| 设备数量超限 | 超过License限制 | 升级License或减少设备 |

| 令牌已使用 | 重复激活 | 检查设备是否已迁移 |

| 网络中断 | 激活过程断网 | 重试激活流程 |

回滚机制

def rollback_migration(device_id):

"""

回滚迁移(恢复到迁移前状态)

"""

# 1. 查找迁移前的备份

backup = get_migration_backup(device_id)

if not backup:

return False, "未找到备份数据"

# 2. 恢复设备信息

restore_device_info(device_id, backup["device_info"])

# 3. 恢复密钥

restore_device_keys(device_id, backup["keys"])

# 4. 恢复连接配置

restore_connection_config(device_id, backup["config"])

# 5. 标记迁移失败

mark_migration_failed(device_id)

return True, "迁移已回滚"

6.7 本章小结

核心要点

- 设备迁移 = 把设备从公有云转移到私有云

- 迁移包 = 加密的设备信息打包文件

- 安全机制 = 多层加密 + 一次性令牌 + 时间限制

- 四阶段流程 = 导出 → 传输 → 导入 → 激活

类比总结

设备迁移 = 手机换运营商

迁移包 = 号码转移凭证

迁移令牌 = 激活码(用一次就作废)

传输密钥 = 快递包裹的密码锁

迁移流程总结

┌─────────────────────────────────┐

│ 设备迁移完整流程 │

├─────────────────────────────────┤

│ 阶段1:公有云导出设备信息 │

│ 阶段2:物理传输迁移包 │

│ 阶段3:私有云导入验证 │

│ 阶段4:设备激活切换 │

└─────────────────────────────────┘

🤔 思考题

-

理解题:为什么迁移令牌只能使用一次?如果可以重复使用会有什么风险?

-

场景题:如果迁移过程中,有10台设备成功激活,但还有90台失败了,应该怎么处理?

-

安全题:如果黑客截获了迁移包,但没有客户的私钥,能破解出设备信息吗?

📚 下一章预告

第7章(最后一章)我们将学习实施建议:

– 如何分阶段实施这套方案?

– 最小可行方案(MVP)应该包含什么?

– 技术选型建议

最后冲刺,加油!

本章关键词

– 设备迁移

– 迁移包

– 迁移令牌

– 传输密钥

– 多层加密

– 一次性令牌

– 时间窗口

– 回滚机制

AI周刊:大模型、智能体与产业动态追踪

AI周刊:大模型、智能体与产业动态追踪 程序员数学扫盲课

程序员数学扫盲课 冲浪推荐:AI工具与技术精选导航

冲浪推荐:AI工具与技术精选导航 Claude Code 全体系指南:AI 编程智能体实战

Claude Code 全体系指南:AI 编程智能体实战

最新评论

Flash版本的响应速度确实提升明显,但我在使用中发现对中文的理解偶尔会出现一些奇怪的错误,不知道是不是普遍现象?

遇到过类似问题,最后发现是网络环境的问题。建议加一个超时重试机制的示例代码。

谢谢分享,我是通过ChatGPT的索引找到这里来的。

十年打磨一个游戏确实罕见,这种专注度在快节奏的游戏行业很难得。从Braid到The Witness,每作都是精品。

快捷键冲突是个很实际的问题,我自己也被这个问题困扰过。最后通过自定义快捷键组合解决了。

会议摘要这个功能很实用,特别是对经常需要参加长会议的人。不过三次免费使用确实有点少了。

硕士背景转AI基础设施,这个路径其实挺常见的。建议多关注底层系统知识,而不只是模型应用层面。

配置虽然简单,但建议补充一下认证和加密的注意事项,避免被中间人攻击。